Os sistemas mais usados são frequentemente postos à prova. O Android não fica de fora, sendo a plataforma móvel com mais malwares anualmente.

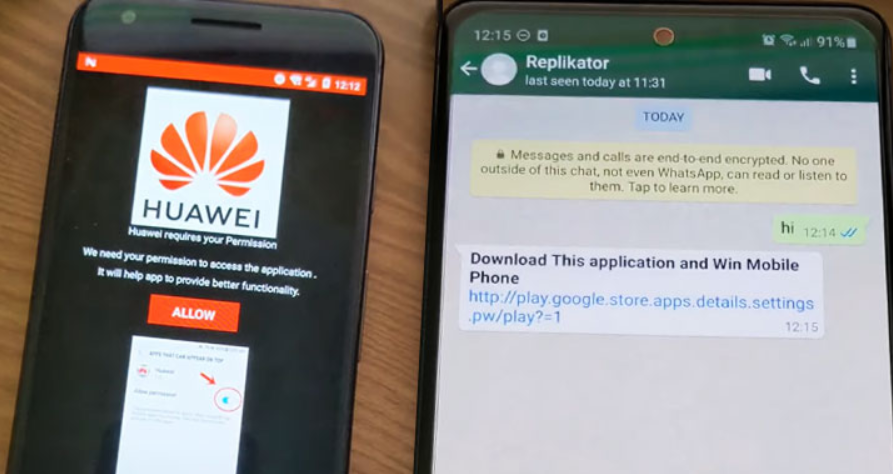

Juntemos agora uma plataforma popular e uma aplicação popular como o WhatsApp para atingir números de infecções altos. Pois é, essa é a combinação que o novo malware para Android está a explorar, usando o Whatsapp para se instalar nos smartphones dos alvos.

Como esse malware funciona?

1. O utilizador recebe um link via WhatsApp.

2. Ao abrir o link, o utilizador é redirecionado para uma página falsa e que simula a loja de aplicações da Google

3. É apresentado então um falso software da Huawei, onde os utilizadores podem ganhar novos smartphones.

Consequências

A aplicação “pirata” pedirá para ter as permissões para ler notificações e para se colocar acima de qualquer outra app.

Assim a aplicação consegue ter acesso as suas mensagens do WhatsApp e vai infectando mais contactos da sua lista. Estando instalado no seu smartphone, a aplicação consegue capturar os dados do utilizador.

O que este Malware tem de especial em relação aos outros?

- Tem a capacidade de estar a ser executada em segundo plano, evitando que seja terminada ou colocada em pausa.

- Opera discretamente. A aplicação pirata envia uma mensagem por hora para cada contacto do WhatsApp, evitando suspeitas.

- Por outro lado, o link parece ser obtido externamente, o que indica que podem mudar o modo de operação.

Como evitar golpes semelhantes?

- Desconfiar dos links que recebe via Whatsapp ( não importa a origem)

- Instalar aplicações directo das lojas oficiais

- Bom senso (Desconfie das promoções fantasma, de serviços e empresas que nem sequer conhece)

Veja como o malware se propaga

Mais detalhes sobre a URL . Não instale!

#Android #Banking #Trojan #Malware@malwrhunterteam @Spam404 @bl4ckh0l3z @JAMESWT_MHT #opendir

— Re-ind (@ReBensk) January 21, 2021

Huawei Mobile #Phishing Malware:https://t.co/7efeHiydOP.apps.details.settings[.pw/play/download/

"MD5: 121AB9F7C0F439274478099D9E550473"

C2: https://settings[.pw/ pic.twitter.com/ZYyMefS9kg