Os ataques de DDoS têm vindo a ficar cada vez mais poderosos nos últimos anos, e consequentemente, encontram-se a atingir recordes de forma também mais rápida.

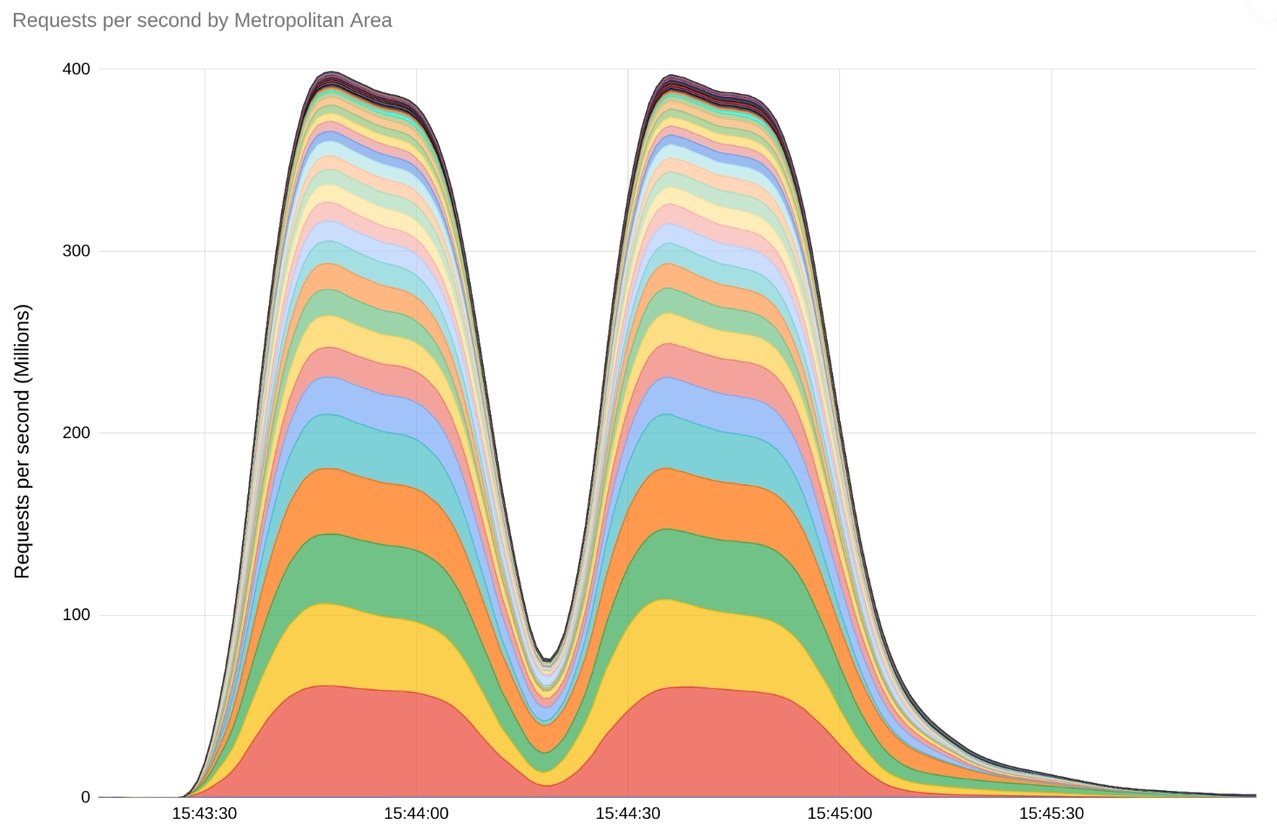

A Google confirmou ter sido alvo de um dos maiores ataques DDoS que foram registados, durante o mês de agosto. O ataque teve atingiu o pico de 398 milhões de pedidos por segundo (RPS), um dos valores mais elevados de sempre.

Para comparação, este valor corresponde, nos dois minutos que durou, a todos os pedidos que foram feitos à Wikipédia durante o mês inteiro de setembro de 2023.

O ataque, registado e mitigado contra um cliente da Google Cloud, terá sido cerca de 7 vezes superior ao anterior recorde. Em 2022, o recorde encontrava-se em “apenas” 46 milhões de RPS.

No entanto, a Google não foi a única empresa alvo de um ataque durante este período. A Cloudflare, empresa de serviços de internet e proteção de sites, também registou um ataque de 201 milhões de RPS, e até a Amazon AWS registou um de 155 milhões de RPS.

A Google afirma que os ataques desta magnitude começaram em agosto, e têm vindo a durar até aos dias de hoje – embora em escala menor do que nos picos atingidos. No caso da Google, a empresa afirma que, apesar do ataque e da sua intensidade, os sistemas da empresa conseguiram mitigar o mesmo com sucesso.

Face aos ataques, as três principais empresas alvo dos mesmos partilharam durante o mês várias informações e detalhes, para ajudar na mitigação.

Estes ataques exploraram uma nova técnica apelidada de “Rapid Reset”, que explora o protocolo HTTP/2 para realizar várias requisições a um sistema. O HTTP/2 possui uma funcionalidade que permite integrar vários pedidos de uma origem como apenas um – ou seja, a origem apenas realiza um pedido, mas os servidores recebem vários – na ideia de melhorar o carregamento de conteúdos e a velocidade dos mesmos.

No entanto, isto também leva a que a funcionalidade possa rapidamente realizar milhões de pedidos, com um volume relativamente pequeno de sistemas a enviarem os mesmos. Praticamente qualquer sistema que tenha suporte para HTTP/2 pode ser afetado por este ataque